În ansamblul operării serverelor, nevoia de comunicare securizată între acestea și administratorii lor, în vederea transferurilor de fișiere, este o necesitate pentru absolut toate centrele de date. Acest lucru este valabil și în cazul marilor firme a căror eficiență în operare depinde de siguranța managementului bazelor de date, aplicațiilor și a altor informații sensibile găzduite în propriile soluții și platforme de hosting.

Unul din programele de bază care permite aceste tipuri de transfer de fișiere, în mod securizat, prin intermediul rețelelor standard este SSH, despre care vei afla câteva informații în acest articol.

Cuprins:

1. Protocolul SSH – noțiuni elementare

2. Ce este SSH sau Secure Shell? Principiul de operare al protocolului

1. Protocolul SSH – noțiuni elementare

Odată cu dezvoltarea accelerată a internetului și a rețelelor, au apărut și problemele de securitate. Accesul la date constituie, de multe ori, o atracție pentru hackeri care se pot folosi de acestea în diverse moduri, de la a le vinde unor entități care le pot folosi în diferite scenarii de lucru și până la a pretinde răscumpărări pentru returnarea accesului la acestea după ce au reușit să le sustragă.

Tocmai un astfel de incident de tip hacking, care s-a petrecut în prima parte a anilor 1990 asupra unei rețele a unei universități finlandeze, l-a determinat pe Tatu Ylonen să dezvolte o metodă de securizare a acesteia. Practic, incidentul a constat în trimiterea unui program de tip password sniffer care s-a instalat pe serverul central al instituției fără a fi detectat. Acest program avea rolul de a colecta date despre numele utilizatorilor și parolele de acces ale acestora.

Ylonen a fost astfel determinat să dezvolte o soluție ce ar putea fi folosită pentru logarea de la distanță (sau remote) pe internet, într-un mod sigur și protejat de astfel de programe spion. Lua naștere astfel, în 1995, prima versiune a ceea ce s-a denumit SSH.

Astăzi, la mai bine de 25 de ani de la apariția sa, protocolul SSH ajută la administrarea a mai bine de jumătate din numărul total al serverelor la nivel mondial. De altfel, toate computerele care rulează sistemele de operare open source, așa cum sunt Unix și Linux, atât cele fizice cât și cele în cloud, folosesc acest protocol.

Specialiștii în securitate cibernetică, dar și administratorii de sisteme și de centre de date, folosesc SSH pentru administrarea, efectuarea diverselor configurări, mentenanță și operarea curentă a serverelor, dar și a altor componente de bază ale rețelelor, așa cum este cazul routerelor, switch-urilor – din categoria echipamentelor fizice sau a firewall-urilor – din cea a softurilor.

Protocolul SSH este inclus azi și în soluții software de tipul programelor de transfer fișiere sau al sistemelor de operare, înlocuind protocoale mai vechi de tipul FTP, FTP/S, rlogin sau rcp.

2. Ce este SSH sau Secure Shell? Principiul de operare al protocolului

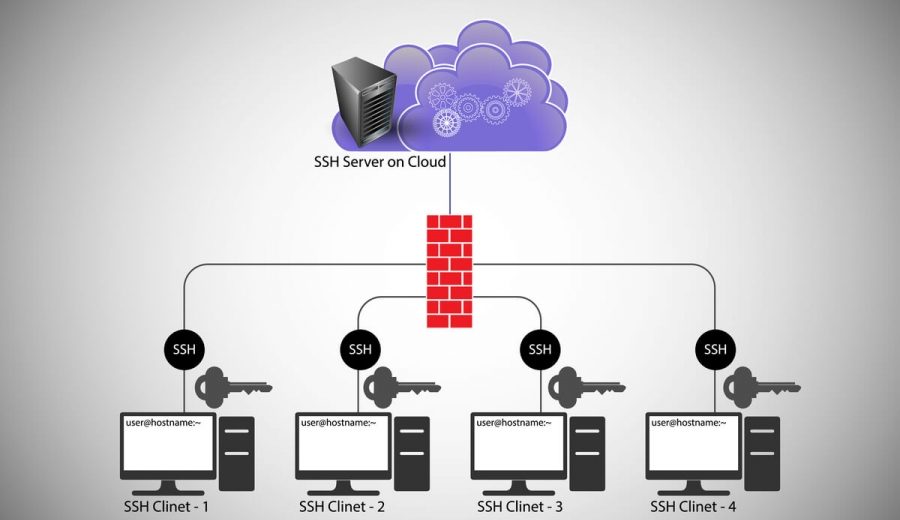

Protocolul SSH are la bază criptarea care are rolul de a securiza conexiunea dintre un computer și serverul pe care este instalat acest soft. Toate acțiunile și comenzile executate de un utilizator la terminalul de tip client – așa cum ar fi autentificările, diversele tipuri de comenzi, transferuri de fișiere, etc. – sunt astfel criptate și capătă o protecție împotriva atacurilor cibernetice ce pot fi efectuate împotriva rețelei.

Protocolul are rolul de a oferi accesul în siguranță pentru utilizatori sau procese automatizate pe serverul unde se face găzduirea web unui magazin online, de exemplu.

Principiul de funcționare al protocolului SSH se poate schematiza în patru pași, după cum urmează:

- Utilizatorul sau computerul client inițiază o conexiune prin contactarea serverului SSH;

- Serverul SSH trimite ca răspuns o cheie de criptare publică a serverului;

- Pe baza acesteia, atât clientul SSH cât și serverul similar stabilesc o conexiune sigură pe baza parametrilor cheii de criptare;

- În final, utilizatorul clientului SSH se loghează securizat la sistemul de operare al serverului similar.

Odată ce conexiunea cu serverul SSH a fost stabilită, toate datele ce sunt traficate sunt criptate conform parametrilor stabiliți în setările inițiale. Traficul este protejat de algoritmi de criptare destul de puternici, precum AES (Advanced Encryption Standard), iar protocolul SSH include, pe deasupra, și un mecanism care asigură integritatea fluxului de date transmis prin algoritmi de tip hash (cum ar fi SHA-2 – Standard Hash Algorithm).

În concluzie, găzduirea unui site sau magazin online ce conține date sensibile, cum ar fi cele ale clienților sau date despre conturi bancare ori diverse proiecte și situații destinate doar uzului intern al unei firme, pe un server prevăzut cu acces SSH, este o bună alegere pentru securizarea capitalului intangibil, cibernetic, față de tot mai frecventele atacuri informatice.

Sursa foto: shutterstock.com